Sicherheitsforscher von Check Point Research enttarnen betrügerische Anzeigen für PlayStation 5-Jubiläumsedition

Check Point Research (CPR), die Sicherheitsforschungsabteilung von Check Point® Software Technologies Ltd. (NASDAQ: CHKP), einem Pionier und weltweit führenden Anbieter von Cyber-Sicherheitslösungen, veröffentlicht sein „Brand Phishing Ranking“ für das erste Quartal 2026 und deckt darin Betrugsversuche mit Sonys PlayStation 5 sowie mit vermeintlichen Software-Downloads und Login-Masken von Microsoft auf.

Die neuesten Ergebnisse zeigen zudem, dass Microsoft weiterhin die am häufigsten imitierte Marke war und in 22 Prozent aller Phishing-Versuche auftauchte, die im Laufe des Quartals erfasst wurden. Die Ergebnisse unterstreichen den anhaltenden Trend: Cyberkriminelle missbrauchen systematisch weit verbreitete Unternehmens-, Cloud- und Verbraucherplattformen, um Anmeldedaten zu sammeln und sich unbefugt Zugriff auf Konten und Unternehmensumgebungen zu verschaffen.

Apple stieg mit 11 Prozent auf den zweiten Platz, gefolgt von Google auf dem dritten Platz mit neun Prozent. Amazon belegte mit sieben Prozent den vierten Platz, während LinkedIn mit sechs Prozent auf den fünften Platz kletterte, was das wachsende Interesse der Angreifer an beruflichen Identitäten und dem Zugang zum Arbeitsplatz unterstreicht. Bemerkenswert ist, dass allein auf die vier führenden Marken fast 50 Prozent aller im Quartal beobachteten Marken-Phishing-Versuche entfielen, was eine starke Konzentration auf eine kleine Anzahl weltweit vertrauenswürdiger Plattformen widerspiegelt.

Nach Branchen betrachtet blieb der Technologiesektor die am häufigsten imitierte Kategorie, gefolgt von sozialen Netzwerken und dem Bankensektor, was zeigt, dass identitätsorientierte Dienste und Finanzplattformen weiterhin Hauptziele für Phishing-Angriffe sind.

Top 10 der am meisten für Phishing ausgenutzten Brands im Q1 2026

- Microsoft – 22 %

- Apple – 11 %

- Google – 9 %

- Amazon – 7 %

- LinkedIn – 6 %

- Dropbox – 2 %

- Facebook – 2 %

- WhatsApp – 1 %

- Tesla – 1 %

- YouTube – 1 %

Die anhaltende Dominanz großer Technologiemarken spiegelt ihre zentrale Rolle in den Bereichen Identitätsmanagement, Produktivitätswerkzeuge, Cloud-Dienste und berufliche Netzwerke wider, wodurch die entsprechenden Zugangsdaten für Cyberkriminelle äußerst wertvoll sind.

Im ersten Quartal 2026 beobachtete Phishing-Kampagnen

- PlayStation 5: Gefälschter Online-Shop und Zahlungsbetrug

CPR entdeckte zudem eine Phishing-Website unter der Adresse playstation-stores[.]com, die sich fälschlicherweise als offizieller PlayStation-Shop ausgab. Die Website warb mit einer limitierten Sonderedition der PlayStation 5-Konsole, die dem Design der ersten PlayStation aus dem Jahr 1994 nachempfunden ist und von Sony zum 30. Jubiläum der PlayStation verkaufte wurde. Sie ist unter Sammlern äußerst beliebt ist und entsprechend hochpreisig. Auf der fingierten Website konnten potenzielle Opfer den Bestellvorgang durchlaufen und wurden schließlich angewiesen, die Zahlung per Banküberweisung abzuschließen, ein Zahlungsweg der oft ein Indiz für Finanzbetrug ist. Zahlreiche defekte Links und Weiterleitungen deuteten zusätzlich auf böswillige Absichten hin.

Abbildung 1: Gefälschte Website des PlayStation Store mit betrügerische Anzeige für eine PlayStation 3 in der Jubiläumsedition (Quelle: Check Point Software Technologies Ltd.)

Abbildung 1: Gefälschte Website des PlayStation Store mit betrügerische Anzeige für eine PlayStation 3 in der Jubiläumsedition (Quelle: Check Point Software Technologies Ltd.)

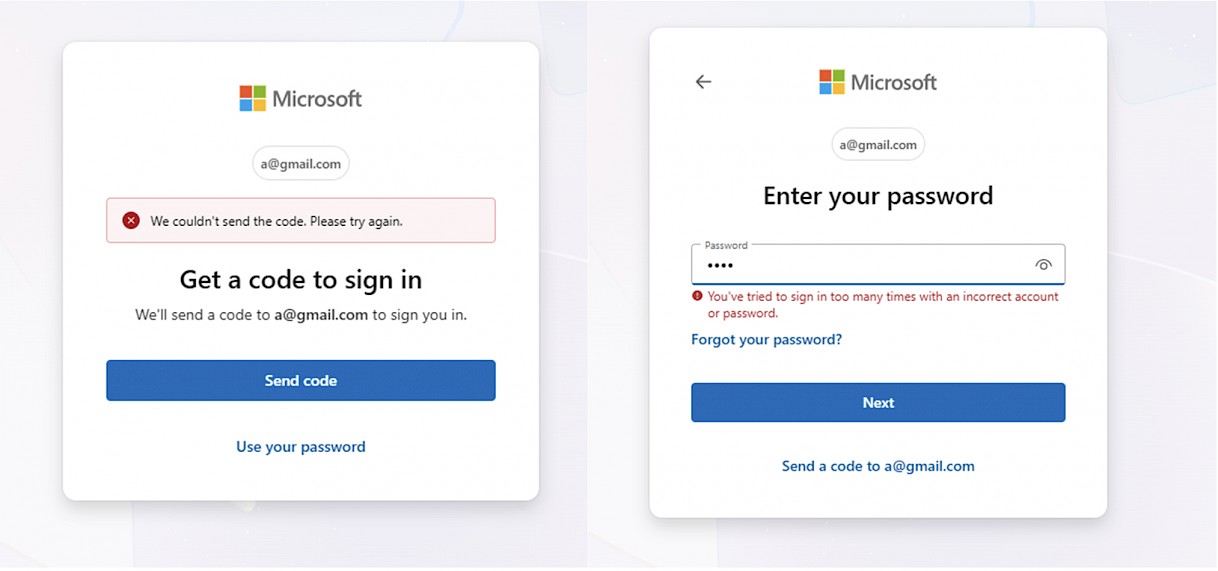

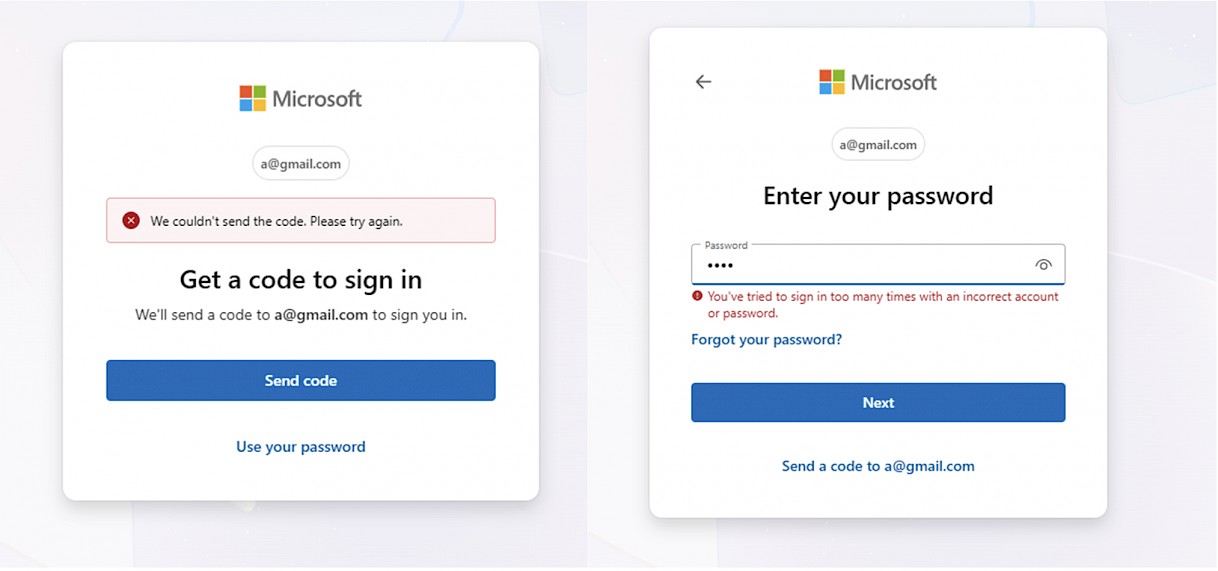

- Microsoft: Anmeldedaten-Diebstahl durch Missbrauch von Subdomains

Im ersten Quartal 2026 identifizierte CPR eine bösartige Website, die darauf ausgelegt war, sich als legitimer Authentifizierungsdienst von Microsoft auszugeben. Die Kampagne nutzte eine gängige Phishing-Technik, bei der vertrauenswürdige Markennamen in lange Subdomains unter nicht verwandten übergeordneten Domains eingebettet werden. Dadurch steigt generell die Wahrscheinlichkeit, dass Nutzer die vollständige URL übersehen. Die Website zeigte eine Anmeldeseite im Microsoft-Design und wies inkonsistentes Authentifizierungsverhalten auf, was stark auf einen Versuch des Credential Harvesting hindeutete.

Abbildung 2: Für Phishing-Zwecke imitierte Login-Maske von Microsoft (Quelle: Check PointSoftware Technologies Ltd.)

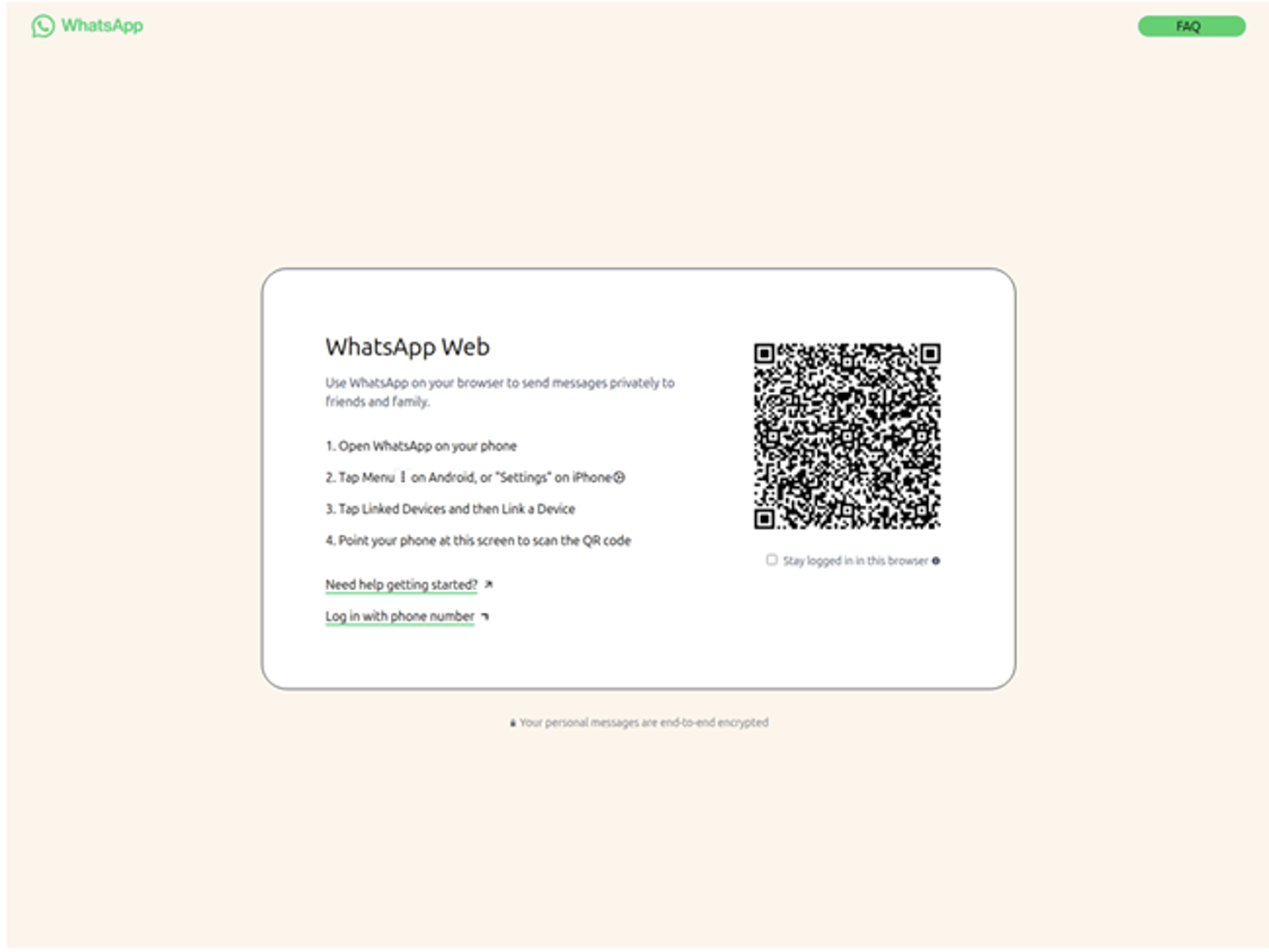

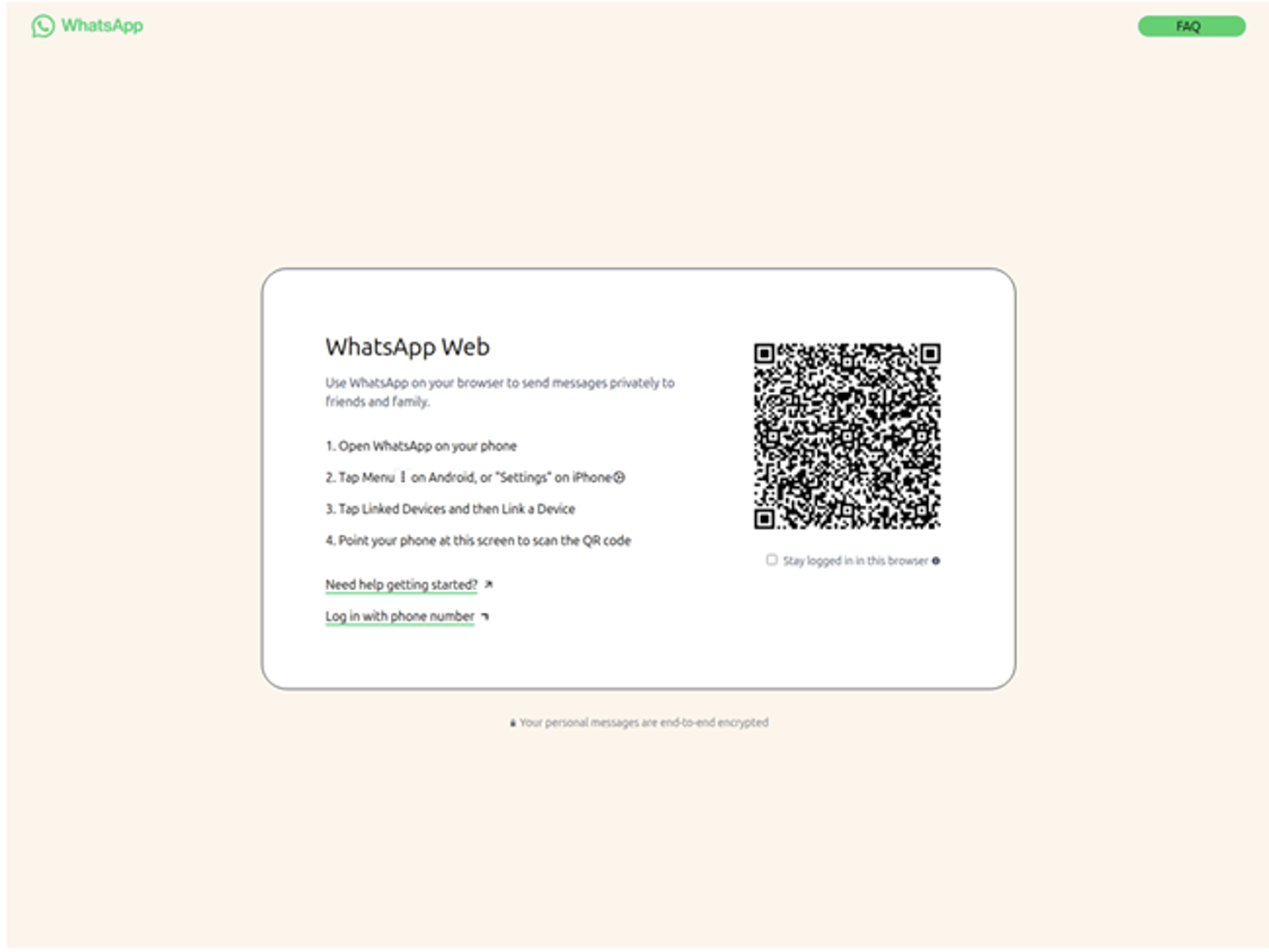

- WhatsApp: Kontoübernahme durch Missbrauch von QR-Codes

Eine weitere im Laufe des Quartals identifizierte Kampagne gab sich als WhatsApp Web aus. Die Phishing-Seite ähnelte stark der legitimen WhatsApp-Web-Oberfläche und forderte die Nutzer auf, einen QR-Code zu scannen. Dadurch riskierten die Opfer, ihre Konten mit von Angreifern kontrollierten Sitzungen zu verknüpfen, was potenziell unbefugten Zugriff auf private Unterhaltungen und Kontoaktivitäten ermöglichte.

Abbildung 3: Verseuchter QR-Code mit gefälschter WhatsApp-Maske zur Koppelung eines mobilen Geräts mit WhatsApp-Web (Quelle: Check Point Software Technologies Ltd.)

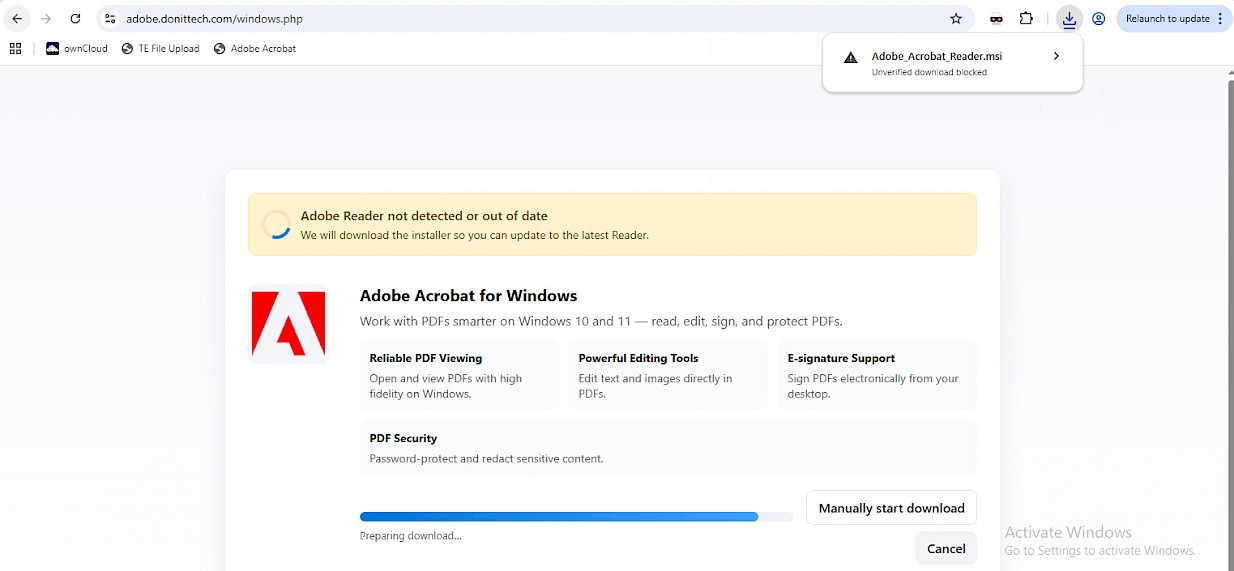

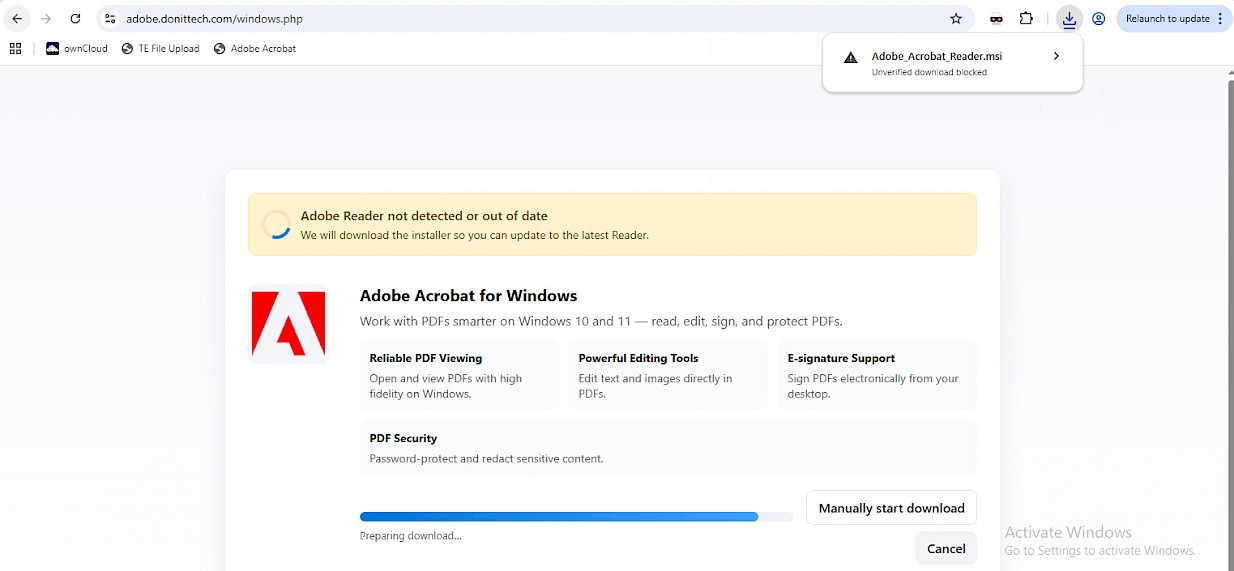

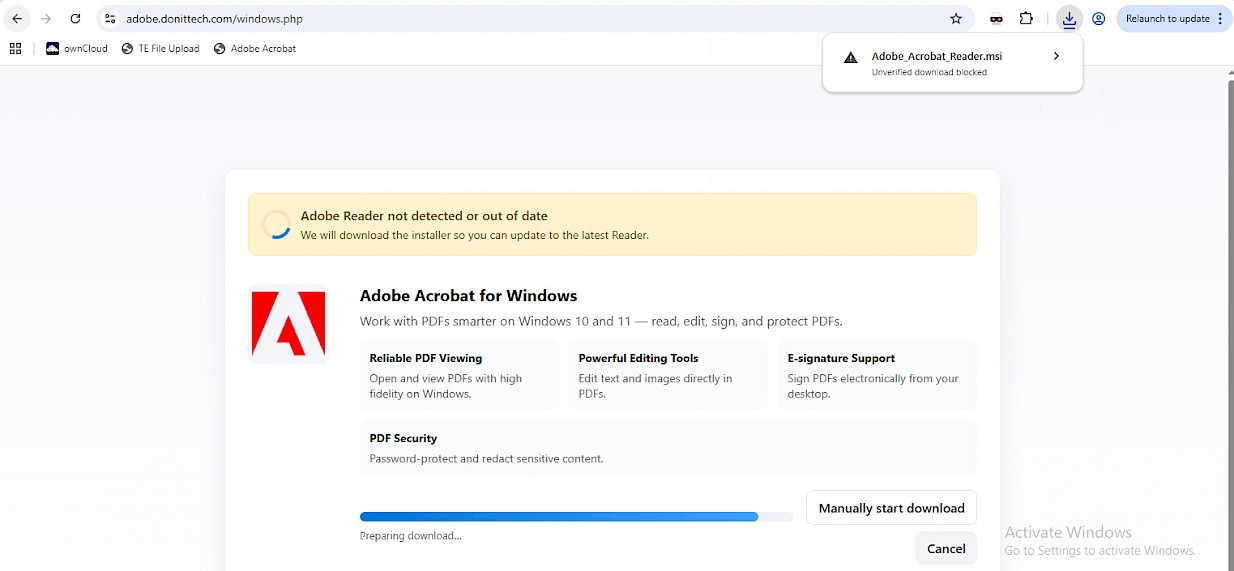

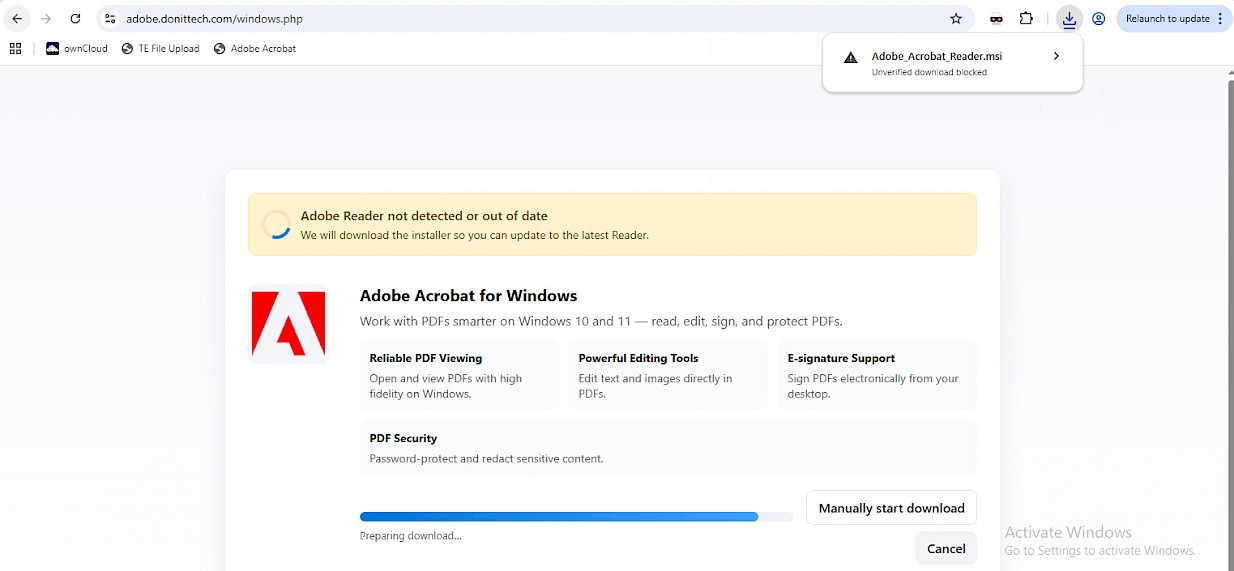

- Adobe: Verbreitung von Malware über gefälschte Software-Downloads

In einem separaten Vorfall entdeckte CPR eine Phishing-Website, die sich als Adobe Acrobat ausgab. Die im November 2025 registrierte Domain lockte Nutzer dazu, eine bösartige MSI-Datei herunterzuladen, die ConnectWise-Software installierte, die als Remote-Access-Trojaner (RAT) missbraucht wurde und es Angreifern ermöglichte, die Fernsteuerung über infizierte Systeme zu erlangen.

Abbildung 4: Imitation einer Adobe-Seite, die einen Remote-Access-Trojaner beim Opfer einschleuste (Quelle: Check Point Software Technologies Ltd.)

Warum Brand Phishing an Dynamik gewinnt

Brand Phishing bleibt eine vielversprechende Methode für Cyberkriminelle. Sie nutzen zunehmend die Glaubwürdigkeit weltweit anerkannter digitaler Dienste aus und durch den Einsatz überzeugender, realistisch klingender Domains, originalgetreuer Anmeldeoberflächen und mehrstufiger Authentifizierungsabläufe gelingt es Angreifern, das Misstrauen der Nutzer zu umgehen. Im großen Stil erbeuten sie unbemerkt Zugangsdaten, begehen Finanzbetrug setzen Malware-Infektionsketten in Gang.

Dieser Trend wird durch die weit verbreitete Nutzung von Cloud-Diensten und digitalen Identitätsplattformen verstärkt, bei denen ein einziges kompromittiertes Konto vollen Zugriff auf E-Mails, Kollaborationstools, Finanzdaten oder Unternehmensnetzwerke ermöglichen kann. Infolgedessen hat sich Marken-Phishing zu einer der häufigsten Methoden für den ersten Zugriff sowohl bei groß angelegten Verbraucherbetrügereien als auch bei Sicherheitsverletzungen in Unternehmen entwickelt, was seine wachsende Rolle in der heutigen Bedrohungslandschaft unterstreicht.

Omer Dembinsky, Data Research Manager bei Check Point Research, erklärt:

„Phishing-Angriffe nehmen sowohl an Umfang als auch an Raffinesse weiter zu und stützen sich zunehmend auf äußerst überzeugende Markenimitationen, ausgefeilte Benutzeroberflächen und subtile Domain-Manipulationen. Die Tatsache, dass Microsoft, Apple und Google weiterhin die Rangliste anführen, zeigt, wie wichtig Identitäts- und Cloud-Zugänge für Angreifer geworden sind. Gleichzeitig unterstreicht der Aufstieg von Plattformen wie LinkedIn das wachsende Interesse an beruflichen und unternehmensbezogenen Umgebungen. Um Risiken zu minimieren, müssen Unternehmen einen präventionsorientierten Ansatz verfolgen, der KI-gestützte Bedrohungsinformationen mit proaktivem Schutz für E-Mail-, Web- und Kollaborationsplattformen kombiniert.“

Weitere Informationen finden Sie hier: https://blog.checkpoint.com/research/the-phishing-paradox-the-worlds-most-trusted-brands-are-cyber-criminals-entry-point-of-choice/

Sicherheitsforscher von Check Point Research enttarnen betrügerische Anzeigen für PlayStation 5-Jubiläumsedition

Check Point Research (CPR), die Sicherheitsforschungsabteilung von Check Point® Software Technologies Ltd. (NASDAQ: CHKP), einem Pionier und weltweit führenden Anbieter von Cyber-Sicherheitslösungen, veröffentlicht sein „Brand Phishing Ranking“ für das erste Quartal 2026 und deckt darin Betrugsversuche mit Sonys PlayStation 5 sowie mit vermeintlichen Software-Downloads und Login-Masken von Microsoft auf.

Die neuesten Ergebnisse zeigen zudem, dass Microsoft weiterhin die am häufigsten imitierte Marke war und in 22 Prozent aller Phishing-Versuche auftauchte, die im Laufe des Quartals erfasst wurden. Die Ergebnisse unterstreichen den anhaltenden Trend: Cyberkriminelle missbrauchen systematisch weit verbreitete Unternehmens-, Cloud- und Verbraucherplattformen, um Anmeldedaten zu sammeln und sich unbefugt Zugriff auf Konten und Unternehmensumgebungen zu verschaffen.

Apple stieg mit 11 Prozent auf den zweiten Platz, gefolgt von Google auf dem dritten Platz mit neun Prozent. Amazon belegte mit sieben Prozent den vierten Platz, während LinkedIn mit sechs Prozent auf den fünften Platz kletterte, was das wachsende Interesse der Angreifer an beruflichen Identitäten und dem Zugang zum Arbeitsplatz unterstreicht. Bemerkenswert ist, dass allein auf die vier führenden Marken fast 50 Prozent aller im Quartal beobachteten Marken-Phishing-Versuche entfielen, was eine starke Konzentration auf eine kleine Anzahl weltweit vertrauenswürdiger Plattformen widerspiegelt.

Nach Branchen betrachtet blieb der Technologiesektor die am häufigsten imitierte Kategorie, gefolgt von sozialen Netzwerken und dem Bankensektor, was zeigt, dass identitätsorientierte Dienste und Finanzplattformen weiterhin Hauptziele für Phishing-Angriffe sind.

Top 10 der am meisten für Phishing ausgenutzten Brands im Q1 2026

- Microsoft – 22 %

- Apple – 11 %

- Google – 9 %

- Amazon – 7 %

- LinkedIn – 6 %

- Dropbox – 2 %

- Facebook – 2 %

- WhatsApp – 1 %

- Tesla – 1 %

- YouTube – 1 %

Die anhaltende Dominanz großer Technologiemarken spiegelt ihre zentrale Rolle in den Bereichen Identitätsmanagement, Produktivitätswerkzeuge, Cloud-Dienste und berufliche Netzwerke wider, wodurch die entsprechenden Zugangsdaten für Cyberkriminelle äußerst wertvoll sind.

Im ersten Quartal 2026 beobachtete Phishing-Kampagnen

- PlayStation 5: Gefälschter Online-Shop und Zahlungsbetrug

CPR entdeckte zudem eine Phishing-Website unter der Adresse playstation-stores[.]com, die sich fälschlicherweise als offizieller PlayStation-Shop ausgab. Die Website warb mit einer limitierten Sonderedition der PlayStation 5-Konsole, die dem Design der ersten PlayStation aus dem Jahr 1994 nachempfunden ist und von Sony zum 30. Jubiläum der PlayStation verkaufte wurde. Sie ist unter Sammlern äußerst beliebt ist und entsprechend hochpreisig. Auf der fingierten Website konnten potenzielle Opfer den Bestellvorgang durchlaufen und wurden schließlich angewiesen, die Zahlung per Banküberweisung abzuschließen, ein Zahlungsweg der oft ein Indiz für Finanzbetrug ist. Zahlreiche defekte Links und Weiterleitungen deuteten zusätzlich auf böswillige Absichten hin.

Abbildung 1: Gefälschte Website des PlayStation Store mit betrügerische Anzeige für eine PlayStation 3 in der Jubiläumsedition (Quelle: Check Point Software Technologies Ltd.)

Abbildung 1: Gefälschte Website des PlayStation Store mit betrügerische Anzeige für eine PlayStation 3 in der Jubiläumsedition (Quelle: Check Point Software Technologies Ltd.)

- Microsoft: Anmeldedaten-Diebstahl durch Missbrauch von Subdomains

Im ersten Quartal 2026 identifizierte CPR eine bösartige Website, die darauf ausgelegt war, sich als legitimer Authentifizierungsdienst von Microsoft auszugeben. Die Kampagne nutzte eine gängige Phishing-Technik, bei der vertrauenswürdige Markennamen in lange Subdomains unter nicht verwandten übergeordneten Domains eingebettet werden. Dadurch steigt generell die Wahrscheinlichkeit, dass Nutzer die vollständige URL übersehen. Die Website zeigte eine Anmeldeseite im Microsoft-Design und wies inkonsistentes Authentifizierungsverhalten auf, was stark auf einen Versuch des Credential Harvesting hindeutete.

Abbildung 2: Für Phishing-Zwecke imitierte Login-Maske von Microsoft (Quelle: Check PointSoftware Technologies Ltd.)

- WhatsApp: Kontoübernahme durch Missbrauch von QR-Codes

Eine weitere im Laufe des Quartals identifizierte Kampagne gab sich als WhatsApp Web aus. Die Phishing-Seite ähnelte stark der legitimen WhatsApp-Web-Oberfläche und forderte die Nutzer auf, einen QR-Code zu scannen. Dadurch riskierten die Opfer, ihre Konten mit von Angreifern kontrollierten Sitzungen zu verknüpfen, was potenziell unbefugten Zugriff auf private Unterhaltungen und Kontoaktivitäten ermöglichte.

Abbildung 3: Verseuchter QR-Code mit gefälschter WhatsApp-Maske zur Koppelung eines mobilen Geräts mit WhatsApp-Web (Quelle: Check Point Software Technologies Ltd.)

- Adobe: Verbreitung von Malware über gefälschte Software-Downloads

In einem separaten Vorfall entdeckte CPR eine Phishing-Website, die sich als Adobe Acrobat ausgab. Die im November 2025 registrierte Domain lockte Nutzer dazu, eine bösartige MSI-Datei herunterzuladen, die ConnectWise-Software installierte, die als Remote-Access-Trojaner (RAT) missbraucht wurde und es Angreifern ermöglichte, die Fernsteuerung über infizierte Systeme zu erlangen.

Abbildung 4: Imitation einer Adobe-Seite, die einen Remote-Access-Trojaner beim Opfer einschleuste (Quelle: Check Point Software Technologies Ltd.)

Warum Brand Phishing an Dynamik gewinnt

Brand Phishing bleibt eine vielversprechende Methode für Cyberkriminelle. Sie nutzen zunehmend die Glaubwürdigkeit weltweit anerkannter digitaler Dienste aus und durch den Einsatz überzeugender, realistisch klingender Domains, originalgetreuer Anmeldeoberflächen und mehrstufiger Authentifizierungsabläufe gelingt es Angreifern, das Misstrauen der Nutzer zu umgehen. Im großen Stil erbeuten sie unbemerkt Zugangsdaten, begehen Finanzbetrug setzen Malware-Infektionsketten in Gang.

Dieser Trend wird durch die weit verbreitete Nutzung von Cloud-Diensten und digitalen Identitätsplattformen verstärkt, bei denen ein einziges kompromittiertes Konto vollen Zugriff auf E-Mails, Kollaborationstools, Finanzdaten oder Unternehmensnetzwerke ermöglichen kann. Infolgedessen hat sich Marken-Phishing zu einer der häufigsten Methoden für den ersten Zugriff sowohl bei groß angelegten Verbraucherbetrügereien als auch bei Sicherheitsverletzungen in Unternehmen entwickelt, was seine wachsende Rolle in der heutigen Bedrohungslandschaft unterstreicht.

Omer Dembinsky, Data Research Manager bei Check Point Research, erklärt:

„Phishing-Angriffe nehmen sowohl an Umfang als auch an Raffinesse weiter zu und stützen sich zunehmend auf äußerst überzeugende Markenimitationen, ausgefeilte Benutzeroberflächen und subtile Domain-Manipulationen. Die Tatsache, dass Microsoft, Apple und Google weiterhin die Rangliste anführen, zeigt, wie wichtig Identitäts- und Cloud-Zugänge für Angreifer geworden sind. Gleichzeitig unterstreicht der Aufstieg von Plattformen wie LinkedIn das wachsende Interesse an beruflichen und unternehmensbezogenen Umgebungen. Um Risiken zu minimieren, müssen Unternehmen einen präventionsorientierten Ansatz verfolgen, der KI-gestützte Bedrohungsinformationen mit proaktivem Schutz für E-Mail-, Web- und Kollaborationsplattformen kombiniert.“

Weitere Informationen finden Sie hier: https://blog.checkpoint.com/research/the-phishing-paradox-the-worlds-most-trusted-brands-are-cyber-criminals-entry-point-of-choice/