Lazarus Gruppe: Wie nordkoreanische Hacker Whitelists als Zielscheiben missbrauchen

Check Point Software Technologies Ltd. (NASDAQ: CHKP), ein Pionier und weltweit führender Anbieter von Cyber-Sicherheitslösungen, warnt vor einem gefährlichen Sicherheitsirrtum im Umgang mit digitalen Vermögenswerten auf öffentlichen Blockchains. Am Beispiel der nordkoreanischen Hacker „Lazarus Group“ zeigt Check Point auf, dass Whitelists Angreifern als Orientierung dienen, um zu erkennen, welche Dienstleister, Gegenparteien oder Infrastrukturkomponenten kompromittiert werden müssen, um an die Assets zu gelangen. In nur sieben Monaten entwendete die Lazarus Group insgesamt 1,788 Milliarden US-Dollar.

Das Wichtigste in Kürze:

- 1,788 Milliarden US-Dollar wurden innerhalb von sieben Monaten gestohlen - trotz Whitelists, Multisigs (Multi-Signaturen sind Bitcoin-Transaktionen, die nur durch mehrere digitale Schlüssel autorisiert werden können) und Hardware Wallets.

- Betroffen waren u. a. Bybit (1,5 Mrd. USD), WazirX (235 Mio. USD) und Radiant Capital (53 Mio. USD). In allen Fällen verlief der Angriff über vertrauenswürdige, whitelisted Entities.

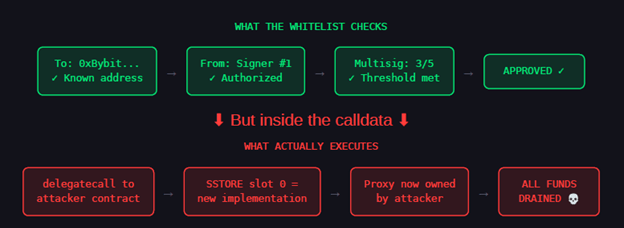

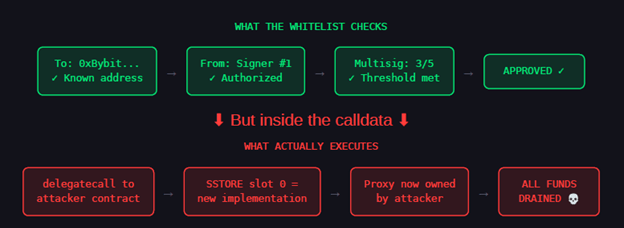

- Der Kernfehler: Eine Whitelist prüft nur, ob eine Adresse erlaubt ist, nicht aber, was eine Transaktion tatsächlich bewirkt.

- Notwendig ist ein Wechsel von statischem Vertrauen hin zu kontinuierlicher, Echtzeit-Validierung und Überwachung von Transaktionen.

Wer große Vermögenswerte auf einer öffentlichen Blockchain verwaltet, hinterlässt zwangsläufig ein klares Bild für Angreifer: Wallet-Bestände sind öffentlich, Transaktionsmuster sind nachvollziehbar und mit jeder Transaktion werden auch die regelmäßig genutzten Handelspartner sichtbar. Staatlich unterstützte Hacker profitieren davon. Sie kartieren die Beziehungen eines Finanzinstituts und können dadurch den schwächsten, aber bereits „vertrauenswürdigen“ Punkt kompromittieren.

Drei Angriffe, ein Muster

Zwischen Juli 2024 und Februar 2025 nutzte Lazarus diese Methode dreimal und jedes Mal nach dem gleichen Prinzip: Eine vertrauenswürdige, auf der Whitelist stehende Entität kompromittieren, mit dieser das Vertrauen der Zielpersonen ausnutzen und diese dann letztlich ausbeuten.

- Bybit (21. Februar 2025): 401.347 ETH wurden entwendet (ca. 1,5 Mrd. USD). Ein kompromittierter Safe{Wallet}-Entwicklerrechner führte zur Manipulation der Safe-UI. Signer (Unterzeichner) sahen eine legitime Transaktion, während im Hintergrund die Wallet-Implementierung durch einen Angreifer-Contract ersetzt wurde, der Funktionen wie sweepETH() und sweepERC20() enthielt. Die Whitelist-Prüfung griff nicht, da das Ziel eine eigene Bybit-Adresse war.

- WazirX (18. Juli 2024): 200+ Token wurden abgezogen (ca. 235 Mio. USD). Die kompromittierte Instanz war der Custody-Provider Liminal. Ein Unterschied zwischen dem, was im Interface angezeigt wurde, und dem tatsächlichen On-Chain-Calldata führte dazu, dass Signer eine scheinbar harmlose Überweisung freigaben, während die Multisig-Implementierung durch einen Angreifer-Contract ersetzt wurde.

- Radiant Capital (16. Oktober 2024): 53 Mio. USD wurden entwendet (Arbitrum + BSC). Drei interne Signer wurden über einen Telegram-Kontakt und ein bösartiges PDF kompromittiert. Die Malware manipulierte die Safe{Wallet}-UI per Man-in-the-Middle und tauschte Calldata im Signing-Prozess aus. Hardware-Wallets konnten die komplexen Safe-Payloads nicht interpretieren, wodurch eine transferOwnership()-Operation „blind“ signiert wurde.

Die große Gemeinsamkeit: In allen Fällen waren Whitelist, Multisig und Hardware Wallets vorhanden. Die Angriffe funktionierten, weil nicht die Zieladresse das Problem war, sondern die Transaktionslogik (Calldata) und die kompromittierte Vertrauensbeziehung.

Wie man sich schützt

Whitelists prüfen, ob eine Zieladresse erlaubt ist. Kritische Manipulationen finden jedoch häufig in Zustandsänderungen statt, beispielsweise durch Proxy-Implementation-Swaps oder Ownership-Transfers. Solche Angriffe sind für reine Adressprüfungen unsichtbar, da die Zieladresse „korrekt“ bleibt, während der Schaden in der Calldata steckt.

Um staatlich unterstützte Angreifer abzuwehren, sind Schutzmechanismen erforderlich, die das Ergebnis einer Transaktion verifizieren:

- Echtzeit-Transaktionssimulation: Jede Transaktion sollte vor Ausführung gegen den aktuellen Chain-State simuliert werden, inklusive State-Diff (z. B. Storage-Slots, Ownership, Approvals, Balances). Proxy-Implementation-Swaps wären dadurch ebenso sichtbar wie unerwartete OwnershipTransferred-Events.

- Kontinuierliches On-Chain-Monitoring: Verdächtige Prozesse sind oft schon früh sichtbar, etwa das Deployen von Angreifer-Contracts, die bereits Tage vor dem eigentlichen Angriff oder Testtransaktionen passieren. Solche Signale müssen automatisiert erkannt werden.

- Unabhängige Verifikation beim Unterzeichnen: Wenn Simulation und Signatur über dieselbe kompromittierte Infrastruktur laufen, bleibt die Manipulation unentdeckt. Ein unabhängiger Co-Signer mit eigener Simulation und separater Infrastruktur kann diese Kette durchbrechen.

Der Schaden von 1,788 Milliarden US-Dollar zeigt, dass gängige Schutzmaßnahmen gegen hochprofessionelle, staatlich unterstützte Gruppen nicht mehr genügen, wenn sie auf statischem Vertrauen basieren. Whitelists, Multisigs und Hardware Wallets sind weiterhin wichtig, müssen aber durch kontinuierliche, unabhängige Echtzeit-Validierung ergänzt werden. Wenn große Assets on-chain verwaltet werden, sollte man davon ausgehen, dass jede vertrauenswürdige Gegenpartei kompromittiert werden kann. Entsprechend sollte jede Transaktion so behandelt werden, als könnte sie manipuliert sein.

Weitere Informationen finden Sie hier: https://blog.checkpoint.com/crypto/the-whitelist-illusion-when-your-trusted-list-becomes-a-billion-dollar-attack-path/

Lazarus Gruppe: Wie nordkoreanische Hacker Whitelists als Zielscheiben missbrauchen

Check Point Software Technologies Ltd. (NASDAQ: CHKP), ein Pionier und weltweit führender Anbieter von Cyber-Sicherheitslösungen, warnt vor einem gefährlichen Sicherheitsirrtum im Umgang mit digitalen Vermögenswerten auf öffentlichen Blockchains. Am Beispiel der nordkoreanischen Hacker „Lazarus Group“ zeigt Check Point auf, dass Whitelists Angreifern als Orientierung dienen, um zu erkennen, welche Dienstleister, Gegenparteien oder Infrastrukturkomponenten kompromittiert werden müssen, um an die Assets zu gelangen. In nur sieben Monaten entwendete die Lazarus Group insgesamt 1,788 Milliarden US-Dollar.

Das Wichtigste in Kürze:

- 1,788 Milliarden US-Dollar wurden innerhalb von sieben Monaten gestohlen - trotz Whitelists, Multisigs (Multi-Signaturen sind Bitcoin-Transaktionen, die nur durch mehrere digitale Schlüssel autorisiert werden können) und Hardware Wallets.

- Betroffen waren u. a. Bybit (1,5 Mrd. USD), WazirX (235 Mio. USD) und Radiant Capital (53 Mio. USD). In allen Fällen verlief der Angriff über vertrauenswürdige, whitelisted Entities.

- Der Kernfehler: Eine Whitelist prüft nur, ob eine Adresse erlaubt ist, nicht aber, was eine Transaktion tatsächlich bewirkt.

- Notwendig ist ein Wechsel von statischem Vertrauen hin zu kontinuierlicher, Echtzeit-Validierung und Überwachung von Transaktionen.

Wer große Vermögenswerte auf einer öffentlichen Blockchain verwaltet, hinterlässt zwangsläufig ein klares Bild für Angreifer: Wallet-Bestände sind öffentlich, Transaktionsmuster sind nachvollziehbar und mit jeder Transaktion werden auch die regelmäßig genutzten Handelspartner sichtbar. Staatlich unterstützte Hacker profitieren davon. Sie kartieren die Beziehungen eines Finanzinstituts und können dadurch den schwächsten, aber bereits „vertrauenswürdigen“ Punkt kompromittieren.

Drei Angriffe, ein Muster

Zwischen Juli 2024 und Februar 2025 nutzte Lazarus diese Methode dreimal und jedes Mal nach dem gleichen Prinzip: Eine vertrauenswürdige, auf der Whitelist stehende Entität kompromittieren, mit dieser das Vertrauen der Zielpersonen ausnutzen und diese dann letztlich ausbeuten.

- Bybit (21. Februar 2025): 401.347 ETH wurden entwendet (ca. 1,5 Mrd. USD). Ein kompromittierter Safe{Wallet}-Entwicklerrechner führte zur Manipulation der Safe-UI. Signer (Unterzeichner) sahen eine legitime Transaktion, während im Hintergrund die Wallet-Implementierung durch einen Angreifer-Contract ersetzt wurde, der Funktionen wie sweepETH() und sweepERC20() enthielt. Die Whitelist-Prüfung griff nicht, da das Ziel eine eigene Bybit-Adresse war.

- WazirX (18. Juli 2024): 200+ Token wurden abgezogen (ca. 235 Mio. USD). Die kompromittierte Instanz war der Custody-Provider Liminal. Ein Unterschied zwischen dem, was im Interface angezeigt wurde, und dem tatsächlichen On-Chain-Calldata führte dazu, dass Signer eine scheinbar harmlose Überweisung freigaben, während die Multisig-Implementierung durch einen Angreifer-Contract ersetzt wurde.

- Radiant Capital (16. Oktober 2024): 53 Mio. USD wurden entwendet (Arbitrum + BSC). Drei interne Signer wurden über einen Telegram-Kontakt und ein bösartiges PDF kompromittiert. Die Malware manipulierte die Safe{Wallet}-UI per Man-in-the-Middle und tauschte Calldata im Signing-Prozess aus. Hardware-Wallets konnten die komplexen Safe-Payloads nicht interpretieren, wodurch eine transferOwnership()-Operation „blind“ signiert wurde.

Die große Gemeinsamkeit: In allen Fällen waren Whitelist, Multisig und Hardware Wallets vorhanden. Die Angriffe funktionierten, weil nicht die Zieladresse das Problem war, sondern die Transaktionslogik (Calldata) und die kompromittierte Vertrauensbeziehung.

Wie man sich schützt

Whitelists prüfen, ob eine Zieladresse erlaubt ist. Kritische Manipulationen finden jedoch häufig in Zustandsänderungen statt, beispielsweise durch Proxy-Implementation-Swaps oder Ownership-Transfers. Solche Angriffe sind für reine Adressprüfungen unsichtbar, da die Zieladresse „korrekt“ bleibt, während der Schaden in der Calldata steckt.

Um staatlich unterstützte Angreifer abzuwehren, sind Schutzmechanismen erforderlich, die das Ergebnis einer Transaktion verifizieren:

- Echtzeit-Transaktionssimulation: Jede Transaktion sollte vor Ausführung gegen den aktuellen Chain-State simuliert werden, inklusive State-Diff (z. B. Storage-Slots, Ownership, Approvals, Balances). Proxy-Implementation-Swaps wären dadurch ebenso sichtbar wie unerwartete OwnershipTransferred-Events.

- Kontinuierliches On-Chain-Monitoring: Verdächtige Prozesse sind oft schon früh sichtbar, etwa das Deployen von Angreifer-Contracts, die bereits Tage vor dem eigentlichen Angriff oder Testtransaktionen passieren. Solche Signale müssen automatisiert erkannt werden.

- Unabhängige Verifikation beim Unterzeichnen: Wenn Simulation und Signatur über dieselbe kompromittierte Infrastruktur laufen, bleibt die Manipulation unentdeckt. Ein unabhängiger Co-Signer mit eigener Simulation und separater Infrastruktur kann diese Kette durchbrechen.

Der Schaden von 1,788 Milliarden US-Dollar zeigt, dass gängige Schutzmaßnahmen gegen hochprofessionelle, staatlich unterstützte Gruppen nicht mehr genügen, wenn sie auf statischem Vertrauen basieren. Whitelists, Multisigs und Hardware Wallets sind weiterhin wichtig, müssen aber durch kontinuierliche, unabhängige Echtzeit-Validierung ergänzt werden. Wenn große Assets on-chain verwaltet werden, sollte man davon ausgehen, dass jede vertrauenswürdige Gegenpartei kompromittiert werden kann. Entsprechend sollte jede Transaktion so behandelt werden, als könnte sie manipuliert sein.

Weitere Informationen finden Sie hier: https://blog.checkpoint.com/crypto/the-whitelist-illusion-when-your-trusted-list-becomes-a-billion-dollar-attack-path/